Neue Services von SEC Defence

defence

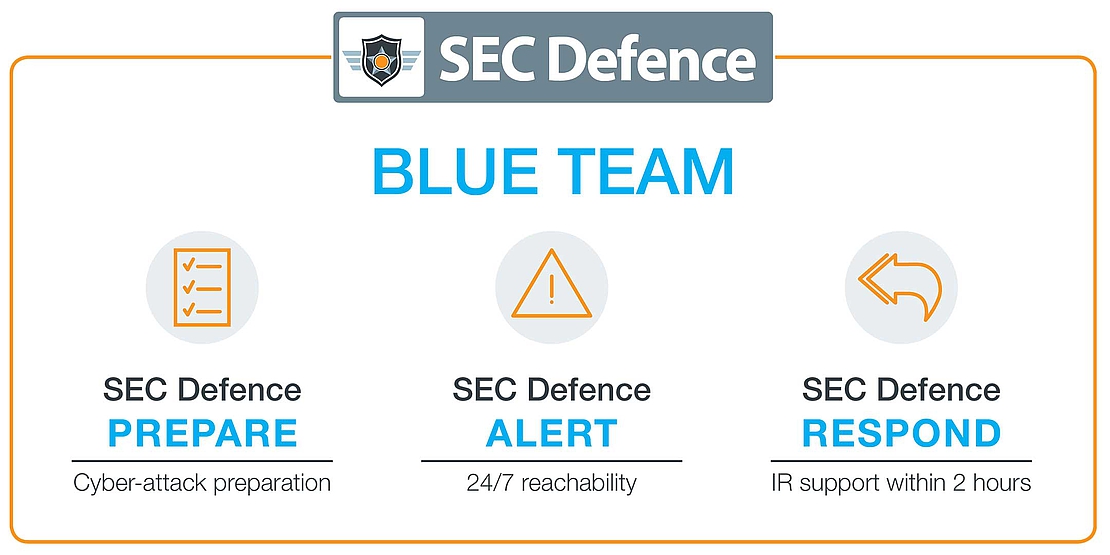

Das SEC Defence Team setzt sich aus IT-Security-Experten zusammen, die sich dem Spezialgebiet der Digitalen Forensik und Incident Response verschrieben haben. Ihr Fokus liegt dabei nicht nur auf der Analyse des Vorfalls, mit den angebotenen Leistungen decken sie vielmehr den vollständigen Incident Response Lebenszyklus ab. Besonders Augenmerk wird dabei auf die Preperation gelegt, also die Vorbereitungsphase, in der wir unsere Kunden optimal bei der Vorbereitung auf einen Security Incident unterstützen. Mit gezielten Workshops und konkreten Maßnahmen evaluieren und verbessern wir Schritt für Schritt Ihre Incident Readiness, also die Bereitschaft für einen eintretenden Security Vorfall und Ihre Fähigkeiten für eine umfassende Reaktion.

Die Evaluierung der Verteidigbarkeit Ihrer Organisation wird mit unserem Incident Readiness Maturity Assessment – kurz IRMA – durchgeführt. Hierbei erheben wir den Status Quo und prüfen organisatorische und technische Themenfelder der diversen Fachgebiete - angefangen bei Asset und Vulnerability Management über Monitoring und Architektur bis hin zu Incident Management sowie Business Continuity. Anschließend werden in einem intensiven Workshop passende und realistisch umsetzbare Maßnahmen erarbeitet, um Ihre Bereitschaft für und Ihre Resilienz gegen einen kommenden Security Incident nachhaltig zu erhöhen.

Übung macht den Meister

Die Reaktion auf und der Umgang mit Security Incidents ohne vorhergehender Beübung ist vergleichbar mit dem Versuch ein Flugzeug mit brennenden Triebwerken zu landen, ohne jemals zuvor am Simulator geflogen zu sein. Mit Hilfe der Übung werden grundlegende Handgriffe, Vorgehensweisen und Eskalationsstufen erarbeitet und gefestigt. Ebenso werden die großen Themen wie Kommunikation und Dokumentation mit Fokus auf spezifische Szenarien definiert und geschult. Denn obwohl sich Notfälle natürlich in Details voneinander unterschieden, bildet dies die Basis der korrekten und zielgerichteten Vorgangsweise.

War Games oder auch Krisenplanspiele zu Ransomware-Angriffen sind, aufgrund des stetig steigenden Anteils dieser Art von Angriffen und des damit verursachten Schadens, aktuell besonders gefragt. Wir spielen ein auf Ihr Unternehmen realistisch angepasstes Szenario diskussionsbasiert durch und hinterfragen Ihre Reaktionen und Entscheidungen kritisch. Damit führen wir Sie zur bestmöglichen Vorgehensweise und dem sogenannten „Aha“-Moment. Denn was auf den ersten Blick vielleicht noch simpel erscheint, kann in der Realität so komplex werden, dass entweder mehr Vorbereitung inklusive konkreter Maßnahmen nötig sind oder möglicherweise auch Alternativen bedacht werden müssen.

Die Komplexität eines potenziell schwerwiegenden Angriffs wie Ransomware betrifft jedoch mehrere Ebenen im Krisenmanagement. SEC Defence kann für folgende Ausrichtungen Krisenplanspiele zur Übung durchführen:

Strategische Ebene für das Entscheidungsgremium des Krisenmanagements

Hierbei werden komplexe Entscheidungen und Strategien im Umgang mit schwerwiegenden Sicherheitsvorfällen erarbeitet: „Stellt das Zahlen des Lösegelds eine Option dar? Sollen die Angreifer kontaktiert werden? Wird ein gesamter (Produktions-) Standort vom Gruppennetzwerk getrennt zur Absicherung der derzeit nicht betroffenen Infrastruktur und der damit einhergehende Business Impact akzeptiert?“

Taktische Ebene für die Notfallorganisation

Hier steht Anweisung und Koordination der konkreten Handlungen an die operativen Teams sowie die Eskalation und Kommunikation in das Entscheidungsgremium des Krisenmanagements im Mittelpunkt: „Ab wann wird der Vorfall zu einem Notfall oder einer Krise? Wer ruft diese aus? Gibt es definierte Kommunikationswege oder wird dies spontan in einer chaotischen Situation festgelegt?“

Operative Ebene für die diversen technischen Teams

Hierbei werden konkrete Handlungsanweisungen und Entscheidungen auf der operativen Ebene durchgespielt: „Kann im Netzwerk nach bestimmten Indikatoren gesucht werden? Können identifizierte Geräte oder Netzwerksegmente effektiv isoliert werden? Welche Backups welcher Technologien sind noch zur Wiederherstellung verfügbar und wie lange würde dies dauern?“

Natürlich stellen diese Ebenen keine harte Einschränkung dar, sondern dienen als Orientierungshilfe zur Ausrichtung des Krisenplanspiels. Zumeist werden diese auf einer Kombination aus taktischer und operativer Ebene oder rein auf strategischer Ebene durchgeführt. SEC Defence hilft Ihnen, die optimale Zusammensetzung zur Erreichung eines erfolg- und hilfreichen Workshops zu definieren. Gerne bilden wir auch spezielle - auf Ihr Unternehmen oder Ihre Branche gerichtete - Bedrohungsszenarien ab. Denn nur Übung macht den Meister – und verhindert gravierende Fehler im Ernstfall.

Kennen Sie den Angreifer im Netzwerk?

Das gravierende Detail zum Starten des Incident Response Prozesses ist die Detektion. Denn ohne das Erkennen eines Angriffs wird auch keine Reaktion darauf zur Analyse und Behebung gestartet. Doch woher wissen Sie, ob sich denn nicht bereits ein Angreifer im Netzwerk befindet? Mit gezielten Compromise Assessments jagen die SEC Defence Spezialisten durch Ihr Netzwerk nach verdächtigen Aktivitäten und Hinweisen auf Angreiferaktivitäten. Dabei können zwei Vorgangsweisen zur Anwendung kommen. Entweder werden einzelne Systeme detailliert durchsucht, was sich nach einem Pentest mit Feststellung einer Schwachstelle mit hohem Risiko empfiehlt. Oder es werden größere Netzwerksegmente breitgefächert nach spezifischen Indikatoren aktueller Schadsoftware, branchenspezifischen fortgeschrittener Angreifer (APT) oder konkrete, durch Sie spezifizierte, Bedrohungsszenarien durchsucht.

Wird eine Kompromittierung identifiziert, so werden Sie umgehend informiert, um den Incident Response Prozess zu starten. Unsere SEC Defence Spezialisten können Ihnen anschließend unkompliziert und schnell bei der Analyse und Behebung zur Seite stehen. Auch im Idealfall, also wenn keine Kompromittierung Ihrer Systeme festgestellt wurde, erhalten Sie natürlich einen detaillierten Bericht mit unserem Analyseergebnis und unserer Einschätzung Ihrer Gefährdungslage. Mittels Compromise Assessment finden Sie Angreifer bevor diese ihre Ziele erreichen oder sie es sich in Ihrem Netzwerk bequem machen.

![[Translate to German:] [Translate to German:]](/fileadmin/_processed_/3/1/csm_sec-consult-h-secdefence-insights_e3870f9914.jpg)