NIS2

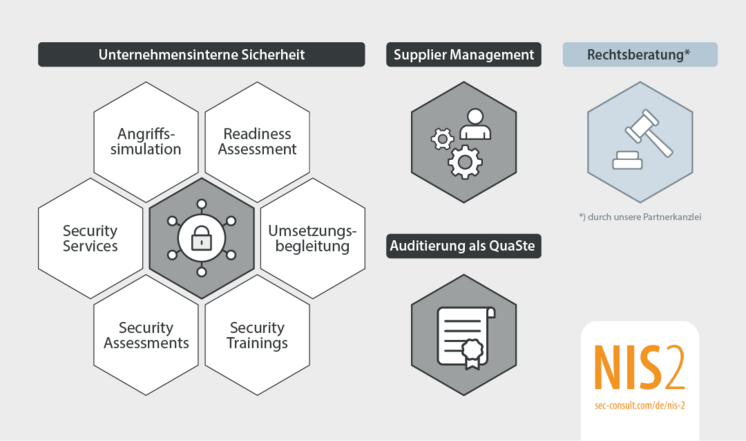

Wir begleiten Ihr Unternehmen bei der Erfüllung der rechtlichen und technischen Anforderungen der NIS2-Richtlinie. Durch fachkundige Beratung und strategische Lösungen verbessern wir nachhaltig die Cybersicherheit in Ihren relevanten Netzwerk- und Informationssystemen. So stellen wir sicher, dass Ihr Betrieb optimal auf NIS2 ausgerichtet und vorbereitet ist.

NIS2 ist die zweite Version der Richtlinie zur Netz- und Informationssicherheit, welche die Sicherheitsanforderungen für Betreiber wesentlicher Dienste und digitale Diensteanbieter in der Europäischen Union regelt. Sie erweitert den bisherigen NIS-Geltungsbereich wesentlich, stellt umfangreichere Anforderungen an das Risikomanagement sowie die Meldung von Vorfällen und sieht strengere Maßnahmen zur Durchsetzung vor.

SEC Consult & Eviden - NIS2 Beratung aus einer Hand

Die moderne Landschaft der Gesetze und Vorschriften zur Informationssicherheit kann überwältigend sein, insbesondere für kleinere Organisationen. Wir unterstützen Sie dabei, Cybersicherheitsanforderungen zu verstehen und damit verbundene Maßnahmen zu ermitteln, damit die Einhaltung der NIS2-Vorschriften gewährleistet wird.

Nachdem wir gemeinsam den Umfang des Projekts definiert haben, wird eine gründliche Lückenbewertung in Bezug auf die NIS2-Anforderungen und Branchenstandards durchgeführt. Anschließend wird eine maßgeschneiderte Konformitätsstrategie entwickelt, gefolgt von der Erstellung eines detaillierten Projektplans mit Cybersicherheitsmaßnahmen.

Wir bieten Ihnen fortlaufende Unterstützung, einschließlich des Zugangs zu Vorlagen, durch unsere Cybersicherheitsexpert:innen. Interne oder "QuaSte"-Audits stellen die laufende Einhaltung der Vorschriften sicher, ergänzt durch Due-Diligence-Prüfungen von professionellen Rechtsexpert:innen. Durch diese Schritte können Sie Ihre Cybersicherheitslage effizient verbessern und Ihre NIS2-Verpflichtungen erfüllen.

Langjährige Erfahrung

SEC Consult und Eviden verfügen über umfangreiche Kenntnisse in der Implementierung und Auditierung von Informationssicherheits-Managementsystemen nach gängigen Standards wie ISO 27001 oder VDA ISA 5.x und 6.x. Damit Ihr Unternehmen die besten Ergebnisse erzielt, werden unsere Leistungen genau auf Ihre Bedürfnisse zugeschnitten.

Multidisziplinäres Expert:innenteam

Unser Team bietet Expert:innen aus allen Bereichen der Cybersicherheit: Infrastruktur, Governance, Risiko und Compliance, Applikationen, OT- oder IoT-Systeme, SAP oder Incident Response. Das ermöglicht es uns, die besten Ergebnisse für unsere Kunden zu gewährleisten.

QuaSte

Seit 2021 ist SEC Consult als "Qualifizierte Stelle" akkreditiert und hat seither zahlreiche Audits in unterschiedlichsten Branchen durchgeführt. Durch enge Kommunikation mit Behörden und Interessenvertretungen können wir unsere Dienstleistungen optimal auf das gesetzeskonforme Niveau ausrichten.

NIS2 Whitepaper

Unser englisches Whitepaper bietet einen klaren und verständlichen Überblick über die NIS2-Richtlinie. Der Schwerpunkt liegt auf den wichtigsten Anforderungen, den betroffenen Sektoren und den notwendigen Schritten zur Einhaltung der Vorschriften. Es dient als praktischer Leitfaden für Unternehmen, um sich in der neuen Cybersicherheitslandschaft zurechtzufinden, und bietet Einblicke in die Herausforderungen und Chancen von NIS2.

Was Sie über NIS2 wissen sollten

Der Anwendungsbereich von NIS-2 umfasst 18 Sektoren, die in zwei Klassen unterteilt sind.

- Zu den „Sektoren mit hoher Kritikalität“ zählen Energie, Verkehr, Bankwesen, Finanzmarktinfrastrukturen, Gesundheitswesen, Trinkwasser, Abwasser, Digitale Infrastruktur, Verwaltung von IKT-Diensten (B2B), öffentliche Verwaltung und Weltraum.

- Zu den „sonstigen kritischen Sektoren“ zählen Post- und Kurierdienste, Abfallbewirtschaftung, Chemie, Lebensmittel, verarbeitendes/herstellendes Gewerbe, Anbieter digitaler Dienste und Forschung.

Betroffen sind

- große Unternehmen mit mindestens 250 Beschäftigten oder über 50 Mio. Euro Jahresumsatz und über 43 Mio. Euro Jahresbilanzsumme sowie

- mittlere Unternehmen mit 50 bis 249 Beschäftigten oder zwischen 10 und 50 Mio. Euro Jahresumsatz bzw. zwischen 10 und 43 Mio. Euro Jahresbilanzsumme.

- Kleine Unternehmen sind grundsätzlich nicht im direkten Anwendungsbereich, können aber über Sonderbestimmungen im Anwendungsbereich oder über die Lieferkette betroffen sein.

Als wesentliche Einrichtungen gelten große Unternehmen, die einem der „Sektoren mit hoher Kritikalität“ zuzurechnen sind. Sie unterliegen regelmäßigen und gezielten Sicherheitsprüfungen (ex-ante) und Stichprobenkontrollen. Zu den wichtigen Einrichtungen zählen mittlere Unternehmen aus „Sektoren mit hoher Kritikalität“ sowie große und mittlere Unternehmen aus „sonstigen kritischen Sektoren“. Hier finden Überprüfungen vor Ort sowie externe nachträgliche Aufsichtsmaßnahmen nur bei begründetem Verdacht (ex-post) statt.

Betroffene Unternehmen und Organisationen müssen geeignete Sicherheitsmaßnahmen ergreifen, um die Vertraulichkeit, Verfügbarkeit und Integrität ihrer Netzwerke und IT-Systeme zu gewährleisten. Dazu gehören

- die Entwicklung von Konzepten für Risikoanalysen und die Sicherheit von Informationssystemen sowie Konzepte und Verfahren zur Bewertung der Wirksamkeit der Risikomanagementmaßnahmen,

- Maßnahmen, die zur Erkennung und Minimierung von Sicherheitsvorfällen beitragen,

- die Sicherstellung der Geschäftskontinuität durch Backup- und Krisenmanagementmaßnahmen,

- Maßnahmen zur Gewährleistung der Sicherheit der Lieferketten,

- Cyberhygieneverfahren sowie Schulungen, Fort- und Weiterbildungen im Bereich der Cybersicherheit,

- der Einsatz von Kryptografie und Verschlüsselungstechnologie,

- Personalsicherheit, Zugriffskontrollen und Management von Anlagen,

- Lösungen für Multi-Faktor-Authentifizierungen oder kontinuierliche Authentifizierungen sowie

- die Verwendung von sicherer Sprach-, Video- und Textkommunikation

Sobald ein Problem erkannt wurde, muss binnen 24 Stunden gemeldet werden, ob der Vorfall auf einer rechtswidrigen oder böswilligen Handlung beruht bzw. grenzübergreifende Auswirkungen haben kann (= Frühwarnung).

Binnen 72 Stunden muss eine erste Einschätzung des Cybersicherheitsvorfalls abgegeben werden.

Ein Monat nach der Meldung muss ein Zwischen- bzw. Abschlussbericht mit einer ausführlichen Beschreibung des Cybersicherheitsvorfalls übermittelt werden.

Mit NIS 2 kann die Geschäftsführung eines Unternehmens oder Leitungsorgane einer Organisation persönlich haftbar gemacht werden. Sie müssen die Umsetzung und Einhaltung der Risikomanagementmaßnahmen gewährleisten und überwachen.

Verstöße gegen das NIS-2-Gesetz ziehen hohe Bußgelder nach sich:

- Für wesentliche Einrichtungen beträgt der Bußgeldrahmen bis zu 10 Mio. Euro oder bis zu 2 Prozent des weltweiten Umsatzes (je nachdem, welcher Betrag höher ist).

- Bei wichtigen Einrichtungen kann ein Bußgeld bis zu 7 Mio. Euro oder bis zu 1,4 Prozent des weltweiten Umsatzes (je nachdem, welcher Betrag höher ist) schlagend werden.