IT Infrastruktur Sicherheit

IT Infrastructure Security befasst sich mit einem breiten Spektrum an Devices und den entsprechenden Konfigurationen sowie mit Konzepten, die für den Betrieb des Tagesgeschäfts benötigt werden. SEC Consult überprüft Ihre Hardware, Software, Appliances und Betriebssysteme auf Schwachstellen und sorgt für den bestmöglichen Schutz Ihres Unternehmens.

Für eine rundum sichere Infrastruktur

Schwachstellen-Manufaktur statt ausschließlich automatisierter Tests

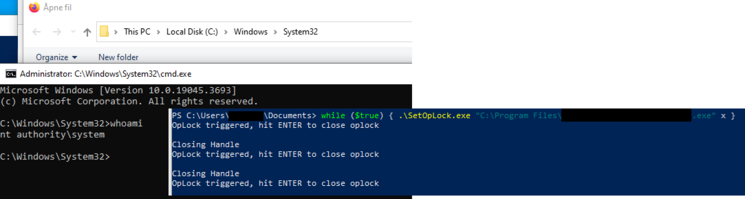

Automatisierte Methoden werden beim IT Infrastructure Security-Service von SEC Consult nur angewandt, um „Low Hanging Fruits“ zu identifizieren. Unsere SicherheitsexpertInnen verwenden zum Großteil manuelle Methoden, um kritische Schwachstellen zu erkennen. Dies führt zu einem hohen Detailgrad der Analysen und qualitativ hochwertigen Ergebnissen, die tatsächlich ausnutzbare Schwachstellen und Exploits aufzeigen.

Komplexe Verkettung von Angriffen statt simpler Attacken

Bei der Identifikation einer elementaren Schwachstelle ist bei SEC Consult nicht Schluss. Durch eine Verkettung von Einfallstoren können unsere ExpertInnen komplexe Angriffswege und Szenarien aufzeigen, die bei einer Dokumentation einzelner Schwachstellen nicht sichtbar würden.

Maßgeschneiderte Gegenmaßnahmen und Handlungsempfehlungen

Das Aufzeigen von Angriffspunkten ist das Eine. Die wichtigste Arbeit beginnt jedoch danach. SEC Consult zeigt nicht nur Schwachstellen auf, sondern findet gemeinsam mit Ihnen für Ihre Bedürfnisse maßgeschneiderte Gegenmaßnahmen, die sich auch in der zu testenden Umgebung sinnvoll umsetzen lassen.

IT Infrastructure Security – Wo können sich Lücken auftun?

- Ihre externe und/oder interne Netzwerk- und Serverlandschaft ist über die Jahre gewachsen und Sie haben keinen Überblick über den derzeitigen Stand der IT-Sicherheit?

- Sie wollen wissen, ob Ihre Netzwerkstruktur hinsichtlich Segmentierung und Filterung korrekt umgesetzt wurde und den Best Practices entspricht?

- Sie führen derzeit in Ihrem Unternehmen neue Betriebssysteme und Clients ein oder stellen auf „bring your own device“ (BYOD) und Cloud Device Management um und wissen nicht, ob Ihre Geräte den aktuellenBestPractices entsprechen?

- Sie betreiben eine spezialisierte Infrastruktur (Zahlungsabwicklung, Smart Grids, Smart Building) und müssen aus Compliance-Gründen eine Überprüfung dieser Netzwerke durchführen lassen, um etwaige Gaps zu identifizieren?

- Sie wollen die Effektivität Ihrer neuen Sicherheitslösungen und Appliances (IDS, IPS, WAF, Endpoint Protection, PAM etc.) überprüfen lassen?

Der Komplexität des Bedrohungsszenarios begegnet SEC Consult mit einem ganzheitlichen Zugang, denn ein Netzwerk bietet geradezu unendlich viele Angriffspunkte: Gäste- und interne WLANs, physische Zutrittssysteme, Legacy-Services und -Netze, Drucker und Faxgeräte, Wildwuchs an Betriebssystemen, eine unsichere Standardkonfiguration, VOIP-Telefonie und Konferenzsysteme, veraltete und vergessene Server, flache Netze und die sogenannte demilitarisierte Zone (DMZ) für den unmittelbaren Außenkontakt, … und noch Vieles mehr. Es sind also zahlreiche Angriffsvektoren aus allen möglichen Richtungen und Bereichen zu beachten.

Die SEC Consult-ExpertInnen betrachten die Gesamtheit einer Unternehmensstruktur – oder, wenn gewünscht, Teile davon – sowohl aus Sicht der IT-Security als auch mit dem Blick potenzieller AngreiferInnen. Damit verschaffen sie Ihnen einen Überblick über Ihre interne sowie externe Infrastruktur und unterstützen Sie dabei, Devices und Konfigurationen von allen Seiten abzusichern.

Mit den aus der Überprüfung gewonnenen Erkenntnissen erarbeiten die SicherheitsexpertInnen von SEC Consult mit Ihnen gemeinsam Maßnahmen, um Ihre bestehende Infrastruktur abzusichern und gegen Angriffe zu wappnen.

So individuell die IT-Infrastruktur in jedem Unternehmen und jeder Organisation ist, so individuell maßgeschneidert sind die Maßnahmen, die das IT Infrastructure Security-Team von SEC Consult gemeinsam mit Ihnen erarbeitet. Dazu gehört auch der Blick in die Zukunft und Sie erfahren die notwendigen Schritte in Bezug auf die IT-Sicherheit bei der Konzeption Ihrer künftigen Infrastruktur.

SEC Consult bietet eine Reihe von Dienstleistungspaketen, um Organisationen beim Aufbau einer sicheren Home Office-Infrastruktur zu unterstützen.

![[Translate to German:] Magnifier](/fileadmin/_processed_/1/2/csm_sec-consult-c-infrastructure-ddos_5ba0fe6332.jpg)

DDoS Schutz für Infrastruktur

DDoS-Angriffe (Distributed Denial of Service) verursachen erhebliche materielle Schäden. Um die Verfügbarkeit kritischer Geschäftsprozesse zu schützen und regulatorische Anforderungen wie DORA, ITSG, KRITIS-V, BSIG, DSGVO, TISAX und VAIT zu erfüllen, überprüfen unsere Experten Ihre DDoS-Resilienz durch einen Stresstest.

SEC Consult unterstützt Sie bei:

- Infrastruktur DDoS (Layer 3 und 4)

- Anwendungs-DDoS (Layer 7)

- Kundenspezifischen Tests

- Leistungsnachweis für Compliance-Anforderungen nach gesetzlichen Vorschriften (z.B. DORA)

Schutz der Verfügbarkeit von kritischen Geschäftsprozessen

Wir arbeiten mit Ihnen zusammen, um einen Plan für die Geschäftskontinuität zu erstellen. Unsere Experten verwenden einen ganzheitlichen Ansatz, der Red Teaming, Sicherheit von Webanwendungen und mobilen Geräten sowie OT-Security umfasst.

Erfüllung der regulatorischen Anforderungen in DORA und mehr

SEC Consult unterstützt Sie bei der Erfüllung notwendiger Compliance-Anforderungen. Die EU-Verordnung zur Digitalen Operativen Resilienz im Finanzsektor DORA muss von den betroffenen Unternehmen bis zum 17. Januar 2025 umgesetzt werden. Sie müssen dann nachweislich in der Lage sein, Cyberangriffe zu erkennen und abzuwehren. Unsere SEC Consult Experten unterstützen Sie gerne dabei, dieses Ziel zu erreichen und nachhaltig zu sichern.

Effektive Disaster Recovery

DDoS-Stresstests sind ein wichtiges Instrument, um Ihr Unternehmen oder Ihre Organisation auf eine schnelle Rückkehr zum Normalbetrieb vorzubereiten. Im Ernstfall kümmern sich die Cybersecurity-Experten von SEC Consult auch um die Schadensbegrenzung und die Verhinderung eines erneuten Angriffs und unterstützen Sie dabei, Ihre kritischen Geschäftsprozesse durch präventive Maßnahmen zu stärken.